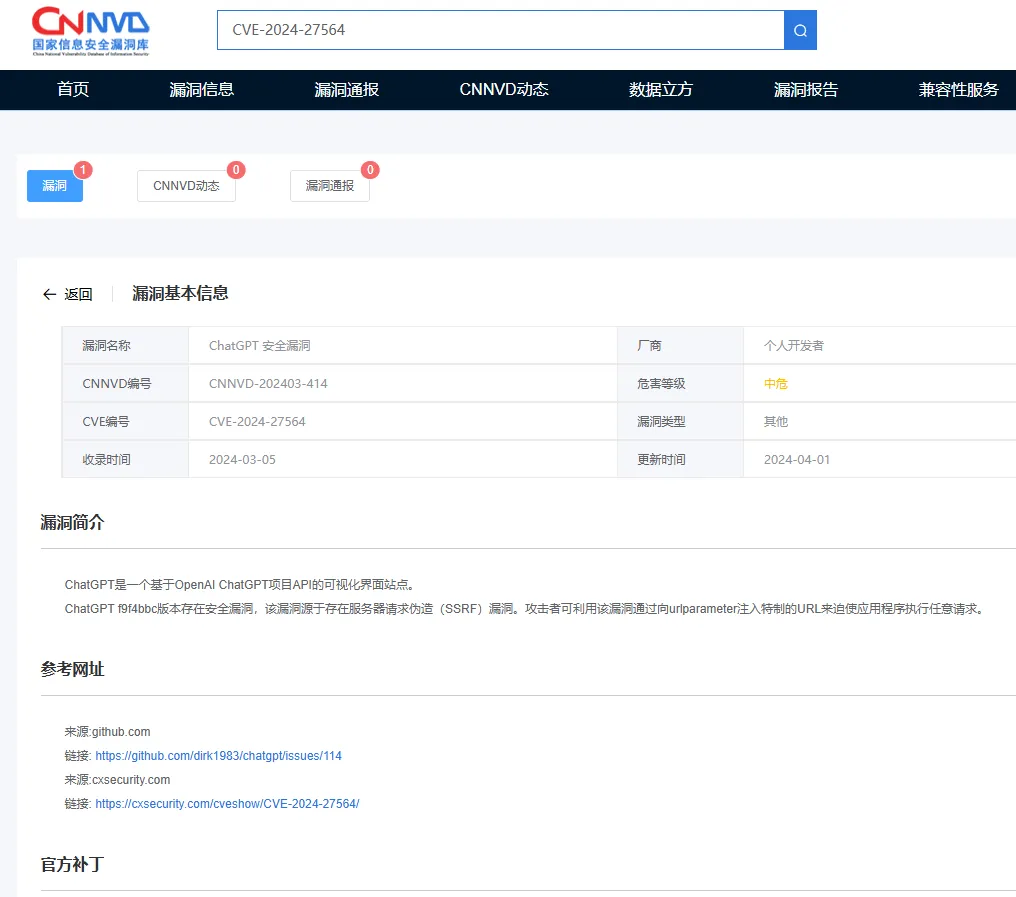

最近,OpenAI 的 ChatGPT 再次成为网络安全领域的焦点,原因是一个漏洞 CVE-2024-27564被黑客大规模利用。这次漏洞不仅影响了普通用户,甚至波及了美国政府机构,引发了广泛关注。

据网络安全公司Veriti的最新研究报告显示,CVE-2024-27564是一个服务器端请求伪造(SSRF)漏洞,尽管其被归类为中等严重程度,但已在现实场景中被积极利用于恶意攻击。攻击者通过向ChatGPT的pictureproxy.php接口注入精心构造的URL,可以迫使应用程序发出任意请求,从而可能导致敏感信息泄露、系统被控制等严重后果。

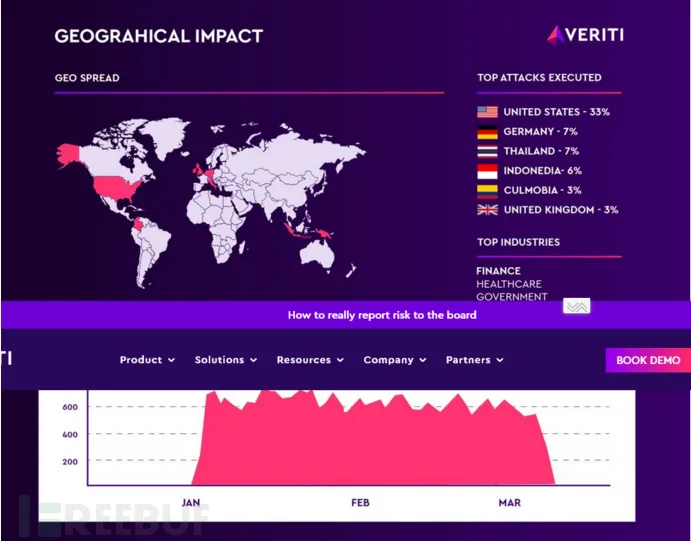

Veriti的研究人员发现,仅一个恶意IP地址在一周内就发起了超过10479次攻击尝试。这些攻击不仅针对美国的政府机构,还波及到了德国、泰国、印度尼西亚、哥伦比亚和英国等多个国家和地区。其中,金融行业成为了此次攻击的主要目标,因为银行和金融科技公司对AI驱动服务和API集成的依赖度较高,使得它们更容易受到此类攻击的影响。

CVE-2024-27564是一种服务器端请求伪造漏洞,允许攻击者在输入参数中注入恶意URL,从而迫使ChatGPT的应用程序在攻击者的指令下执行请求。

该漏洞通常发生在用户输入未经过适当验证时。在本次事件中,攻击者通过操控ChatGPT的pictureproxy.php组件中的url参数,发送任意请求,可能绕过安全控制。

及时更新和修复漏洞:厂商应密切关注产品的安全动态,及时发布漏洞修复版本,用户也应尽快更新到最新版本,以确保系统的安全性。

加强安全配置:组织和企业应审查并纠正入侵预防系统(IPS)、Web应用防火墙(WAF)和传统防火墙的配置,确保它们能够有效防范各类安全威胁。

实施严格的输入验证:在开发过程中,应实施严格的输入验证机制,防止恶意URL注入等攻击手段。

监控和日志记录:加强系统的监控和日志记录工作,及时发现并响应异常行为和安全事件。